功能安全与网络安全融合 标准演进与软件开发新趋势

随着工业4.0、智能网联汽车、物联网等技术的飞速发展,传统上相对独立的功能安全(Functional Safety)与网络安全(Cybersecurity)领域正加速融合。这一融合趋势对网络与信息安全软件开发提出了前所未有的新要求,也驱动着相关标准的演进与发展。

一、核心标准体系:从分立到协同

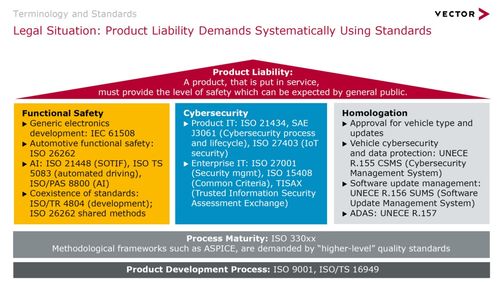

功能安全与网络安全各自拥有成熟的标准体系。功能安全领域以IEC 61508(通用基础标准)为核心,衍生出ISO 26262(道路车辆)、IEC 62304(医疗器械软件)等行业标准,其核心目标是防范系统性失效和随机硬件失效导致的危险。网络安全领域则以IEC 62443(工业自动化与控制系统安全)和ISO/SAE 21434(道路车辆网络安全工程)为代表,聚焦于抵御恶意攻击、保障信息的机密性、完整性和可用性。

当前的发展趋势是两大体系的协同与集成。例如,在汽车行业,ISO 21434与ISO 26262的协同应用已成为开发智能网联汽车的必然要求。国际标准化组织正在推动制定更统一的指南,以确保安全与安全(Safety & Security)在设计阶段就被共同考虑,避免后期昂贵的修改和潜在风险。

二、软件开发范式的转变

在网络与信息安全软件开发中,融合趋势带来了范式的根本性转变:

- 安全左移与全生命周期管理:安全需求分析、威胁分析与风险评估(TARA)必须与功能安全危害分析及风险评估(HARA)在项目最早期同步启动,并贯穿于需求、设计、实现、验证、发布和运维的整个生命周期。开发流程需要整合两者,形成统一的安全生命周期模型。

- 架构设计的深度融合:软件架构必须同时满足功能安全(如失效容错、冗余设计)和网络安全(如分区隔离、最小权限、安全通信)的要求。例如,基于AUTOSAR Adaptive平台的开发,需要综合考虑功能安全等级(ASIL)与网络安全保障等级(CAL)对软件组件和通信机制的影响。

- 开发工具链与验证的整合:静态代码分析、形式化验证、渗透测试、模糊测试等工具和方法,需要从单一目标(找功能缺陷或安全漏洞)转向能够识别同时影响功能安全和网络安全的复杂缺陷。例如,一个缓冲区溢出漏洞,既可能导致系统失效(安全影响),也可能被利用为攻击入口(安全影响)。

三、关键技术与发展趋势

- 模型驱动开发与安全分析自动化:使用SysML、UML等建模语言,在模型层面集成安全与安全属性,并利用工具进行自动化的故障树分析(FTA)、失效模式与影响分析(FMEA)以及攻击树分析,提升设计阶段的分析效率和覆盖率。

- 基于AI/ML的安全增强与挑战:人工智能和机器学习被用于异常行为检测、入侵防御等网络安全功能。但ML模型本身也引入了新的功能安全(如不可预测的决策)和网络安全(如对抗样本攻击)风险。如何安全、可信地集成AI组件,是软件开发的新前沿。

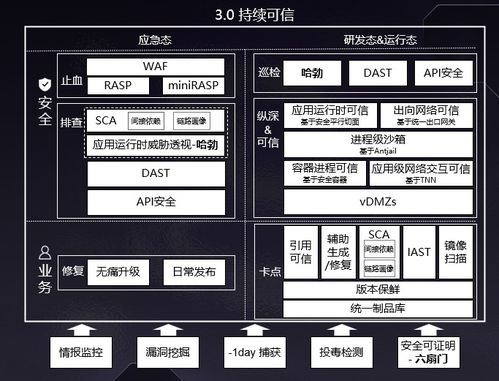

- 持续安全与DevSecOps:在敏捷开发和DevOps实践中,嵌入持续的安全活动,形成DevSecOps。这意味着安全测试(包括安全测试)自动化集成到CI/CD流水线中,实现快速迭代下的安全态势持续监控与合规。

- 供应链安全与软件物料清单(SBOM):现代软件大量使用开源和第三方组件,其安全与安全状态直接影响最终产品。强制生成和审计SBOM,对组件进行漏洞与许可证管理,已成为ISO 21434等标准的要求,也是安全软件开发的关键环节。

- 法规遵从的驱动:全球范围内,如欧盟的《网络韧性法案》(Cyber Resilience Act)、中国的网络安全等级保护制度等法规不断强化,将功能安全与网络安全要求从行业最佳实践提升为法律义务,进一步推动了标准化和规范化开发流程的落地。

四、结论与展望

功能安全与网络安全的融合已不是选择题,而是智能互联系统开发的必然路径。未来的网络与信息安全软件开发,将更加强调 “统一分析、协同设计、全流程整合” 。成功的开发者需要同时掌握两套标准语言,并运用先进的工程方法和工具,构建内生融合的、韧性的软件系统。标准体系也将继续演进,朝着更集成、更细分(针对特定应用场景)、更智能(支持自动化合规)的方向发展,为构建一个更安全、更可信的数字世界奠定基石。

最新产品

共建网络安全 共享网络文明——网络与信息安全软件开发的责任与担当

信息英才,智联未来 广州大学电子通信工程学院与网络与信息安全软件开发的使命

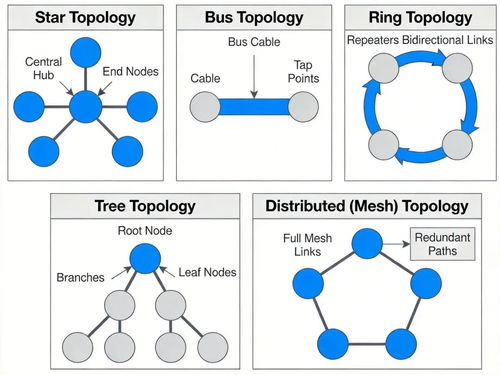

软件设计师必备 网络与信息安全核心框架与OSI七层模型详解

江苏国泰新点软件 以技术创新筑牢网络与信息安全防线

百家园区企业齐聚北京网络安全大会BCS 2019 推动网络与信息安全软件开发新进程

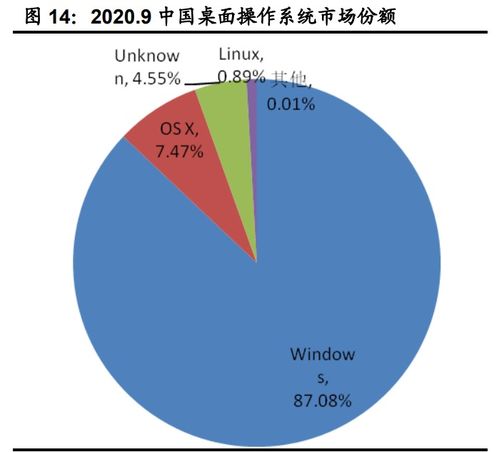

计算机行业下半年投资策略 聚焦网络安全、医疗信息化与工业软件的确定性机遇

苏信物联网学院——网络与信息安全软件开发专业介绍

Oppo R7 Plus频现广告弹窗与软件安装提示 网络与信息安全软件开发的挑战与应对

蚂蚁集团软件供应链安全实践 构筑金融科技的数字化免疫屏障

软件测试中的网络基础知识 构建网络与信息安全软件的坚实防线