精选10款数据防泄漏软件,筑牢数据安全防线

在数字化转型加速的时代,数据已成为企业最核心的资产之一。网络攻击、内部泄露、合规风险等威胁日益严峻,选择一款合适的数据防泄漏软件,成为企业构筑信息安全防线的关键一步。本文将为您精选10款市场主流的数据防泄漏软件,并提供专业的选购指南,助力企业守护数据安全。

一、数据防泄漏软件核心选购指南

在选择软件前,企业需明确自身需求:

- 防护范围:是侧重终端数据、网络传输数据,还是云上数据?是否需要覆盖邮件、即时通讯、移动设备等渠道?

- 检测能力:依赖关键词/正则表达式、文件指纹、机器学习还是内容识别技术?误报率和漏报率如何平衡?

- 响应与管控:仅报警,还是能实时阻断?管控策略是否灵活精细(如加密、隔离、审批)?

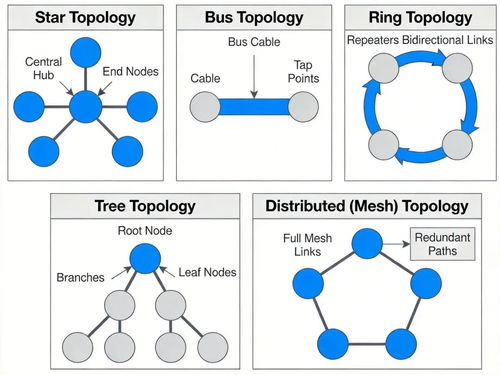

- 部署与集成:支持本地、云端还是混合部署?能否与现有安全体系(如SIEM、IAM、EDR)及业务系统(如OA、CRM)无缝集成?

- 合规性:是否满足所在行业及地区的法规要求(如中国的网络安全法、数据安全法、个人信息保护法)?

- 易用性与总拥有成本:管理界面是否直观?策略配置是否复杂?授权模式、维护成本及厂商服务能力如何?

二、精选10款数据防泄漏软件

(以下列表涵盖国际领先产品与国内优秀方案,排序不分先后,企业应结合自身实际评估。)

1. Forcepoint DLP

国际知名品牌,提供覆盖端点、网络和云的统一平台。其特色在于“风险自适应”保护理念,结合用户行为分析,能动态调整安全策略,减少对合规员工的干扰,重点关注高风险行为。

2. Symantec Data Loss Prevention (现属Broadcom)

市场占有率高的老牌解决方案,功能全面,检测引擎强大。提供从发现、监控到保护的完整闭环,尤其在对结构化数据的敏感内容识别方面经验丰富,适合大型及跨国企业。

3. Microsoft Purview 信息保护与合规性

深度集成于Microsoft 365生态。优势在于利用统一的敏感信息类型和标签,实现从分类、标签化、加密到追踪的全生命周期管理。对于已广泛使用微软套件的企业,集成度和用户体验极佳。

4. McAfee Total Protection for Data Loss Prevention

与McAfee ePolicy Orchestrator平台深度集成,提供统一的安全管理。在终端和网络数据监控方面表现稳健,策略集中化管理能力强。

5. Digital Guardian

专注于数据保护,提供终端感知式DLP。其专利技术能跟踪数据在端点的创建、移动和使用,即使数据被修改或转换格式也能持续追踪,适合对知识产权保护要求极高的行业。

6. Code42 Incydr

主打内部风险治理,视角独特。通过监控文件向云端应用、外部设备及网络共享的流动,快速暴露异常数据外传行为,侧重于提供可操作的风险情报而非简单阻断。

7. 天空卫士

国内数据安全领域的代表厂商之一。提供一体化的数据防泄漏解决方案,符合中国法律法规和监管要求,在中文内容识别、国内应用协议解析和支持本地化服务方面有优势。

8. IP-guard

国内知名的终端安全管理与数据防泄漏软件。功能模块丰富,以终端管控为核心,文档加密、行为审计、外设管控等与DLP紧密结合,性价比高,深受广大中小企业欢迎。

9. 联软科技UniAccess

另一款国内主流的终端安全与数据防泄漏平台。强调“准入、管控、审计”一体化,在金融、制造业等行业有广泛应用,能够提供贴合国内用户习惯的深度终端行为管理。

10. 深信服

作为国内领先的安全厂商,其数据防泄漏方案整合在网络、终端及云端产品线中。特色在于能够与下一代防火墙、上网行为管理等产品联动,实现网络侧流量的深度内容识别与管控。

三、构筑纵深防御:DLP是起点,而非终点

选择并部署DLP软件,是筑牢数据安全防线的重要一环,但绝非全部。企业应树立“纵深防御”思想:

- 前期基础:需建立完善的数据资产清单、分类分级制度与访问控制策略。

- 中期核心:DLP与用户实体行为分析、零信任网络访问、加密技术等协同工作。

- 后期保障:配合定期的安全审计、员工意识培训以及完善的事件响应流程。

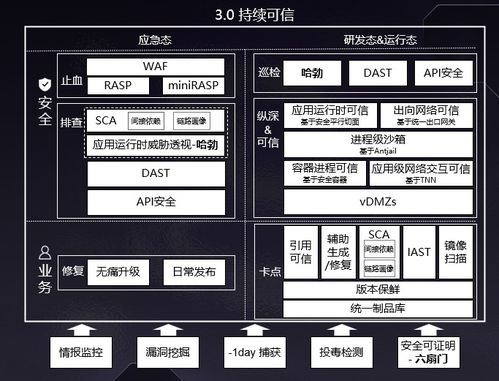

优秀的网络与信息安全软件开发,正朝着智能化、平台化、服务化方向发展。未来的DLP将更紧密地融入安全运营中心,利用AI/ML技术提升检测准确率,并作为数据安全治理体系中的关键执行组件,为企业数字化转型保驾护航。

****:没有“最好”的软件,只有“最合适”的方案。建议企业在明确自身数据保护需求、技术架构和合规要求的基础上,对上述产品进行深入的测试验证(POC),选择能够与企业文化、业务流程相融合,并能提供持续有效支持的解决方案,才能真正构建起主动、智能、弹性的数据安全防线。

最新产品